- CNNVD编号:CVE-2021-36749

- 危害等级: 中危

- CVE编号:未知

- 漏洞类型: 文件读取

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-11-22

- 更新时间:2021-11-22

漏洞简介

1、组件介绍

Apache Druid 是一个分布式的、支持实时多维 OLAP 分析的数据处理系统。它既支持高速的数据实时摄入处理,也支持实时且灵活的多维数据分析查询。因此 Druid 最常用的场景就是大数据背景下、灵活快速的多维 OLAP 分析。Druid 还支持根据时间戳对数据进行预聚合摄入和聚合分析,因此也有用户经常在有时序数据处理分析的场景中使用。

2、漏洞描述

近日,深信服安全团队监测到一则Apache Druid组件存在文件读取漏洞的信息,漏洞编号:CVE-2021-36749,漏洞威胁等级:中危。

该漏洞是由于用户指定 HTTP InputSource 没有做出限制,可以通过将文件 URL 传递给 HTTP InputSource 来绕过应用程序级别的限制。攻击者可利用该漏洞在未授权情况下,构造恶意请求执行文件读取,最终造成服务器敏感性信息泄露。

漏洞公示

受影响实体

可能受漏洞影响的资产广泛分布于世界各地,主要集中在美国,中国,德国等国家,国内主要集中在北京,广东,上海等地。

目前受影响的Apache Druid版本:

Apache Druid < 0.22.0

补丁

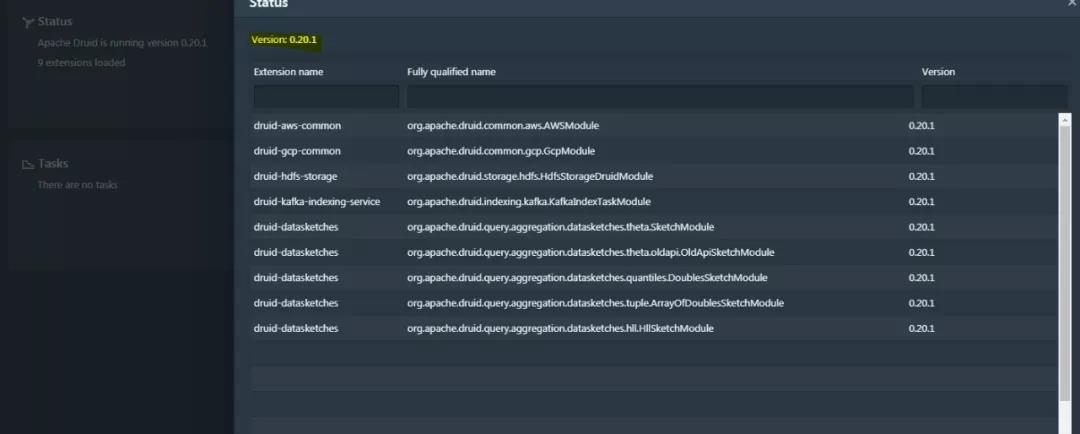

1、如何检测组件系统版本

打开网站控制台首页,然后在Status中即可查看组件版本。

2、官方修复建议

用户可以通过升级到 0.22.0 或更高版本来避免该问题。

下载链接如下:

https://druid.apache.org/downloads.html

3、深信服解决方案

【深信服下一代防火墙AF】可防御此漏洞, 建议用户将深信服下一代防火墙开启 IPS 防护策略,并更新最新安全防护规则,即可轻松抵御此高危风险。

【深信服安全感知管理平台SIP】结合云端实时热点高危/紧急漏洞信息,可快速检出业务场景下的该漏洞,并可联动【深信服下一代防火墙AF】等产品实现对攻击者IP的封堵。

【深信服安全云眼CloudEye】在漏洞爆发之初,已完成检测更新,对所有用户网站探测,保障用户安全。不清楚自身业务是否存在漏洞的用户,可注册信服云眼账号,获取30天免费安全体验。

注册地址:http://saas.sangfor.com.cn

【深信服云镜JY】在漏洞爆发第一时间即完成检测能力的发布,部署了云镜的用户可以通过升级来快速检测网络中是否受该高危风险影响,避免被攻击者利用。离线使用云镜的用户需要下载离线更新包来获得漏洞检测能力,可以连接云端升级的用户可自动获得漏洞检测能力。