Apache Dubbo 远程代码执行漏洞

- CNNVD编号:未知

- 危害等级: 中危

- CVE编号:CVE-2021-30179

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-06-03

- 更新时间:2021-06-03

漏洞简介

1、组件介绍

Apache Dubbo是一款高性能、轻量级的开源java RPC分布式服务框架。核心功能有面向接口的远程过程调用、集群容错和负载均衡、服务自动注册与发现。其特点主要在以下几个方面。使用分层的架构模式,使得各个层次之间实现最大限度的解耦。将服务抽象为服务提供者与服务消费者两个角色。

2、漏洞描述

2021年5月31日,深信服安全团队监测到一则Apache Dubbo组件存在远程代码执行漏洞的信息,漏洞编号:CVE-2021-30179,漏洞威胁等级:中危。

该漏洞是由于Dubbo在通用过滤器中未对传入的反序列化数据进行严格的过滤,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行远程代码攻击,最终接管服务器。

漏洞公示

暂无

参考网站

暂无

受影响实体

Apache Dubbo 作为一款高性能、轻量级的开源 Java 服务框架,当前可能受漏洞影响的资产广泛分布于世界各地,国内主要集中在广东、江苏、河北等省份地区。

目前受影响的Apache Dubbo版本:

Apache Dubbo 2.7.0 - 2.7.9

Apache Dubbo 2.6.0 - 2.6.9

Apache Dubbo 2.5.x(官方不再维护)

补丁

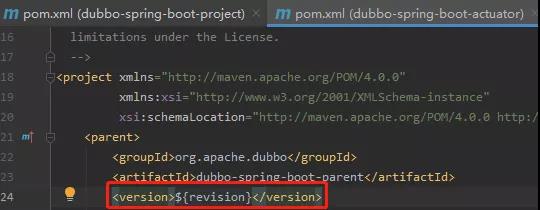

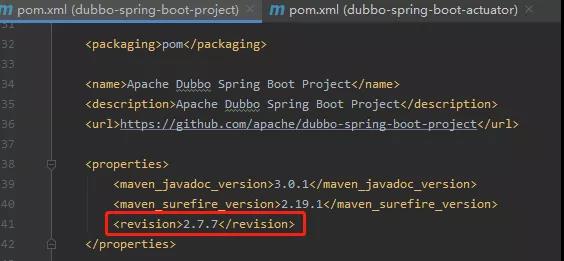

1、如何检测组件版本

搭建Apache Dubbo本地Maven管理环境,查询配置文件pom.xmlRevision字段,该字段为Apache Dubbo对应版本号:

2、官方修复建议

当前Apache Dubbo官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下: