- CNNVD编号:未知

- 危害等级: 高危

- CVE编号:CVE-2021-43233

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-12-16

- 更新时间:2021-12-16

漏洞简介

1、组件介绍

远程桌面协议 (RDP) 是一项 Windows 功能,用于通过 RDP 远程连接到基于 Windows 的计算机。

2、漏洞描述

2021年12月15日,深信服安全团队监测到一则 Windows 组件存在 Windows RDP 远程代码执行漏洞漏洞的信息,漏洞编号:CVE-2021-43233,漏洞威胁等级:高危。

该漏洞源于在执行流运行到漏洞处的时候缺少必要的检查,导致内存空间被错误操作,攻击者可利用该漏洞在受害者连接到攻击者恶意服务器的情况下,构造恶意数据执行远程代码执行攻击,最终获取受害者用户的权限。

漏洞公示

受影响实体

RDP 被广泛的应用于 Windows 系统上,全球约有数千万 Windows 机器使用 RDP 协议并对外开放,可能受漏洞影响的资产广泛分布于世界各地,中美两国居多。

目前受影响的Windows版本:

Windows 10 Version 1607/1809/1909/2004/20H2/21H1/21H2 for 32/64-bit Systems

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server, version 2004/20H2 (Server Core installation)

Windows 7 for 32/64-bit Systems Service Pack 1

Windows 11 for ARM64/x64-based Systems

Windows 8.1 for 32/64-bit systems

Windows Server 2012/2016/2019

Windows Server 2012 R2

补丁

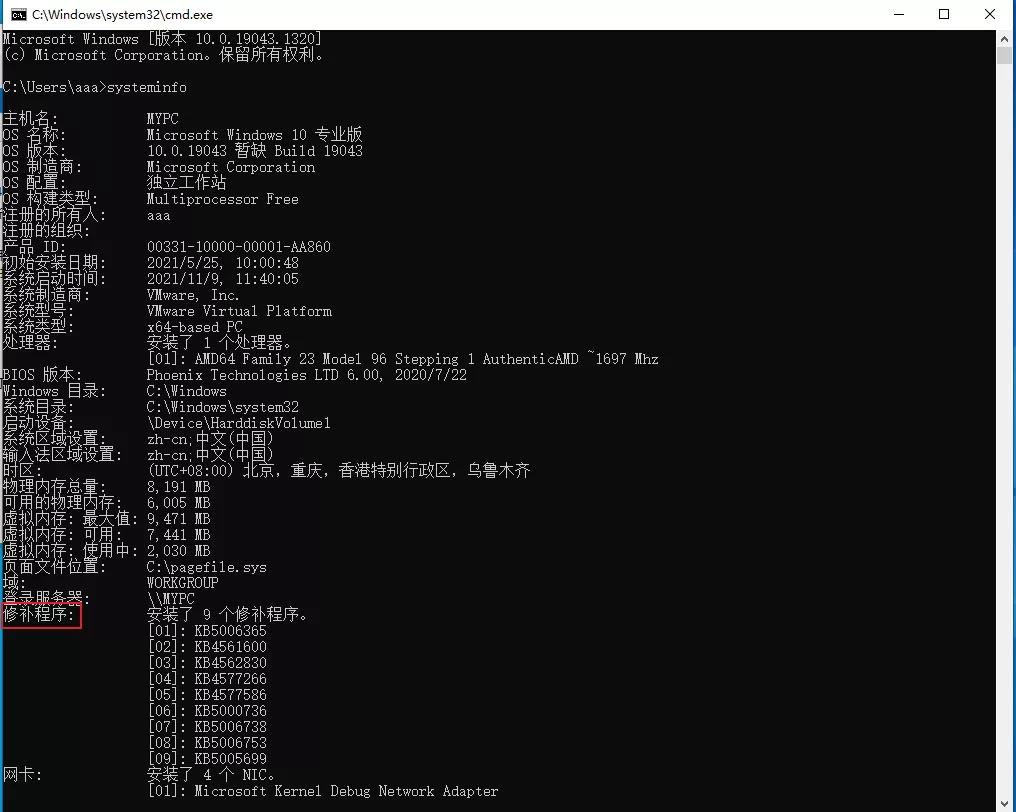

1、如何检测组件系统版本

在 cmd 中执行systeminfo,在命令行输出“修补程序”中查看是否存在官方对应的补丁包。

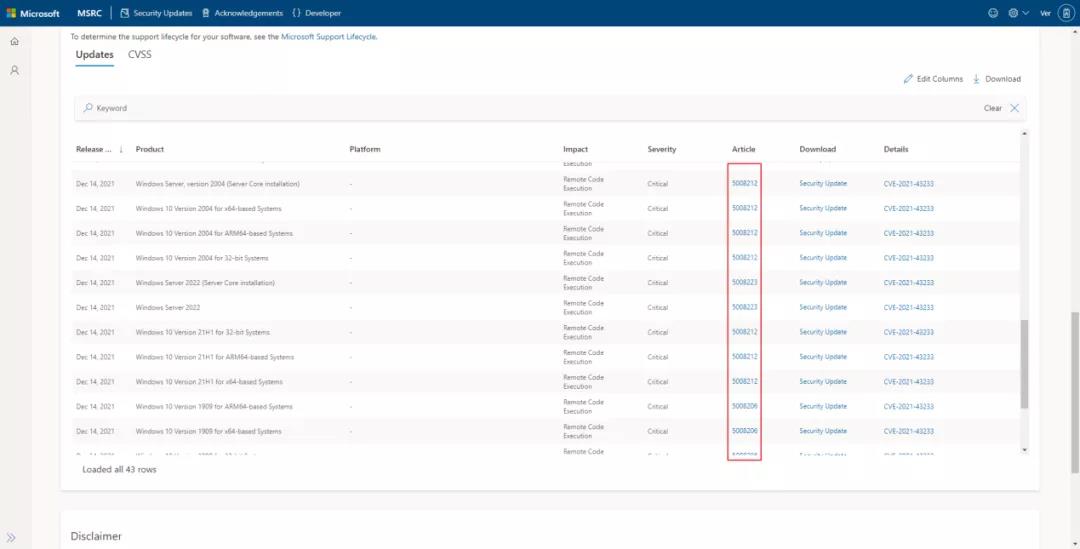

2、官方修复建议

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁。链接如下:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-43233