- CNNVD编号:未知

- 危害等级: 高危

- CVE编号:CVE-2020-14756

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-01-28

- 更新时间:2021-01-28

漏洞简介

1、组件介绍

Coherence是Oracle为了建立一种高可靠和高扩展集群计算的一个关键部件,集群指的是多于一个应用服务器参与到运算里。

Coherence的主要用途是共享一个应用的对象(主要是java对象,比如Web应用的一个会话java对象)和数据(比如数据库数据,通过OR-MAPPING后成为Java对象)。简单来说,就是当一个应用把它的对象或数据托管给Coherence管理的时候,该对象或数据就能够在整个集群环境(多个应用服务器节点)共享,应用程序可以非常简单地调用get方法取得该对象,并且由于Coherence本身的冗余机制使得任何一个应用服务器节点的失败都不会影响到该对象的丢失。

2、漏洞描述

近日,深信服安全团队监测到一则Oracle Coherence组件存在远程代码执行漏洞的信息,漏洞编号:CVE-2020-14756,漏洞:高危。该漏洞是由于WebLogic未对传入的反序列化数据进行严格的过滤,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行远程代码攻击,最终接管服务器。

漏洞公示

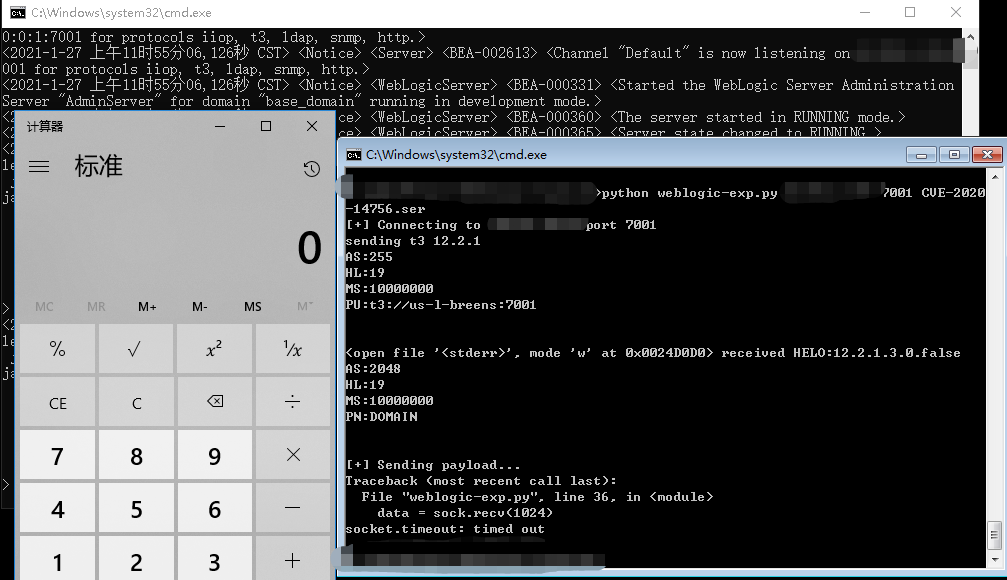

搭建Oracle Coherence组件 12.2.1.3.0环境,复现该漏洞,效果如下:

参考网站

受影响实体

Coherence是Oracle为了建立一种高可靠和高扩展集群计算的一个关键部件。可能受漏洞影响的资产广泛分布于世界各地,中国大陆省份中,北京、广西、浙江、安徽等省市接近 70%,漏洞影响很大。

目前受影响的Oracle Coherence版本:

Oracle Coherence 3.7.1.0

Oracle Coherence 12.1.3.0.0

Oracle Coherence 12.2.1.3.0

Oracle Coherence 12.2.1.4.0

Oracle Coherence 14.1.1.0.0

补丁

1、自检方案

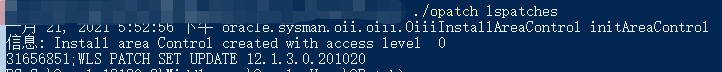

用户可以通过进入WebLogic安装主目录下的OPatch目录,在此处打开命令行,输入.\opatch lspatches命令,结果如下:

如上图试验设备补丁号为31656851,低于32052261,在受影响范围内。

2、官方修复建议

当前官方已发布受影响版本的对应补丁,建议受影响的用户及时更新官方的安全补丁。链接如下:

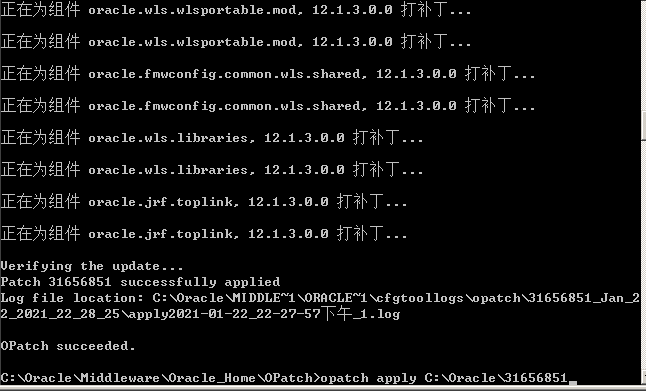

用户可以使用Opatch进行补丁安装,具体安装步骤如下:

(1)进入Oracle\Middleware\Oracle_Home\OPatch路径下,运行opatch.bat脚本

(2)运行opatch apply {weblogic补丁文件夹}命令进行补丁安装,如下图:

(3)再运行opatch lspatches命令,查看补丁号,确认是否成功安装最新补丁。

注:用户需要使用Oracle官方更新的最新补丁,并且结合自己实际使用的WebLogic Server版本号,选择对应的补丁进行安装。

3、临时修复建议

该临时修复建议存在一定风险,建议用户可根据业务系统特性审慎选择采用临时修复方案:

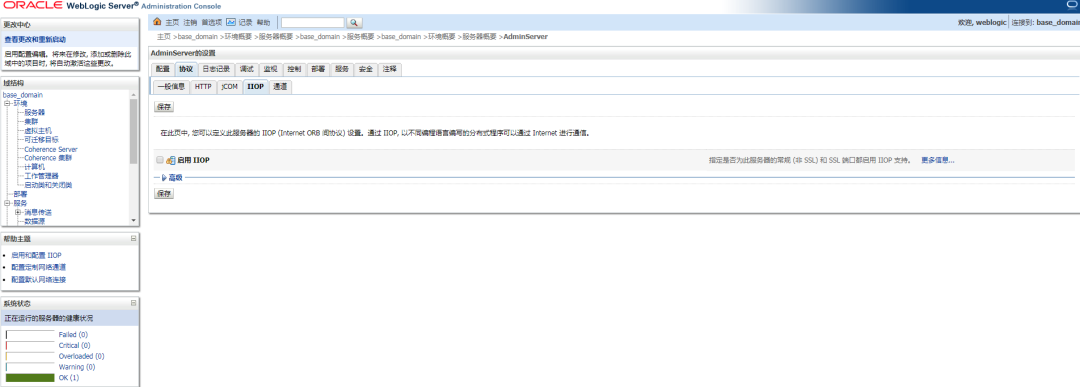

(1)可通过关闭IIOP协议对此漏洞进行临时防御。操作如下:

在Weblogic控制台中,选择“服务”->”AdminServer”->”协议”,取消“启用IIOP”的勾选。并重启Weblogic项目,使配置生效。

(2)对T3服务进行控制

控制T3服务的方法:

在上图这个WebLogic界面中选择安全-筛选器,在下方出现的界面中找到“连接筛选器”,在里面输入

security.net.ConnectionFilterImpl

然后在连接筛选器规则中输入

127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s

最后保存并重启服务器即可生效。

4、深信服解决方案

【深信服下一代防火墙】可轻松防御此漏洞, 建议部署深信服下一代防火墙的用户更新至最新的安全防护规则,可轻松抵御此高危风险。

【深信服云盾】已第一时间从云端自动更新防护规则,云盾用户无需操作,即可轻松、快速防御此高危风险。

【深信服安全感知平台】可检测利用该漏洞的攻击,实时告警,并可联动【深信服下一代防火墙等产品】实现对攻击者ip的封堵。

【深信服安全运营服务】深信服云端安全专家提供7*24小时持续的安全运营服务。在漏洞爆发之初,云端安全专家即对客户的网络环境进行漏洞扫描,保障第一时间检查客户的主机是否存在此漏洞。对存在漏洞的用户,检查并更新了客户防护设备的策略,确保客户防护设备可以防御此漏洞风险。

【深信服安全云眼】在漏洞爆发之初,已完成检测更新,对所有用户网站探测,保障用户安全。不清楚自身业务是否存在漏洞的用户,可注册信服云眼账号,获取30天免费安全体验。

注册地址:http://saas.sangfor.com.cn

【深信服云镜】在漏洞爆发第一时间即完成检测能力的发布,部署云端版云镜的用户只需选择紧急漏洞检测,即可轻松、快速检测此高危风险。部署离线版云镜的用户需要下载离线更新包来获取该漏洞的检测能力。