- CNNVD编号:未知

- 危害等级: 高危

- CVE编号:CVE-2021-32761

- 漏洞类型: 远程代码执行

- 威胁类型:未知

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-07-22

- 更新时间:2021-07-23

漏洞简介

1、组件介绍

Redis是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。

2、漏洞描述

2021年7月21日,深信服安全团队监测到Redis官方发布了一则漏洞安全通告,通告披露了Redis组件存在远程代码执行漏洞,漏洞编号:CVE-2021-32761。漏洞威胁等级:高危。

该漏洞是由于BITFIELD命令与proto-max-bulk-len配置参数可能造成整形溢出,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行远程代码攻击,最终可获取服务器最高权限。

漏洞公示

参考网站

受影响实体

可能受漏洞影响的资产广泛分布于世界各地,主要集中在中国、美国、德国等国家,国内主要集中在广东、江苏、北京、上海等地。

目前受影响的Redis版本:

2.2 ≤ Redis < 5.0.13

2.2 ≤ Redis < 6.0.15

2.2 ≤ Redis < 6.2.5

补丁

1、如何检测组件系统版本

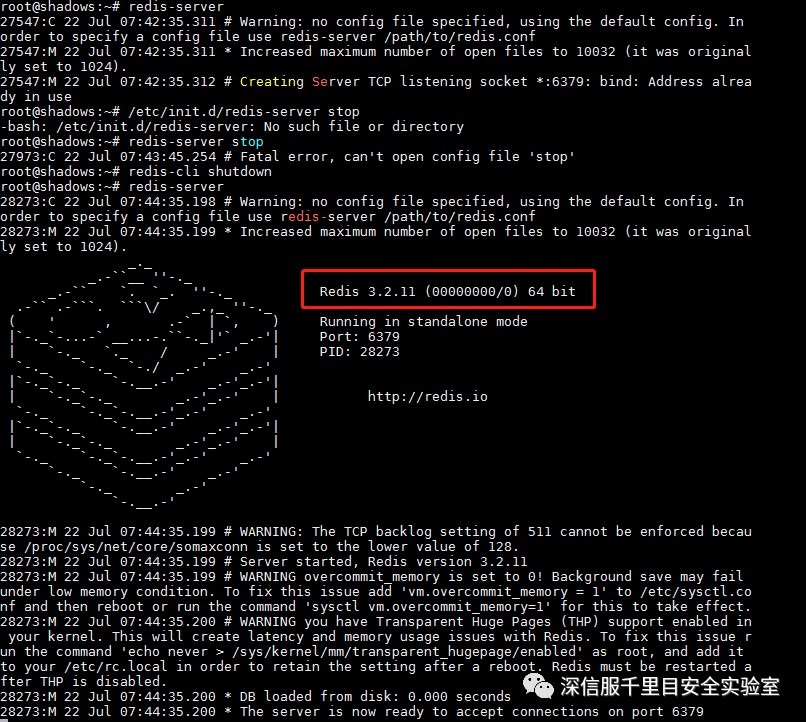

通过redis启动命令,执行redis-server可以获取Redis版本号

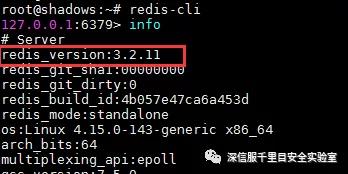

当redis已经运行执行redis-cli,之后在执行info命令,即可查看版本。

2、官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

https://github.com/redis/redis

3、临时修复建议

该临时修复建议存在一定风险,建议用户可根据业务系统特性审慎选择采用临时修复方案:

可通过启用Redis身份认证,禁止未授权用户调用BITFIELD命令以及CONFIG SET指令