- CNNVD编号:未知

- 危害等级: 高危

- CVE编号:未知

- 漏洞类型: 中间人攻击

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-08-03

- 更新时间:2021-08-16

漏洞简介

1、组件介绍

NTLM是Winodws 采用的认证方式之一,相较于Kerberos,NTLM协议更加简单。NTLM采用质询/应答(Challenge/Response)的消息交换模式。

2、漏洞描述

2021年8月2日,深信服安全团队监测到一则Winodws组件存在NTLM Relay漏洞的信息,漏洞编号:ADV210003,漏洞威胁等级:高危。

攻击者可从域外机器发起攻击,胁迫受害者主机向目标机器进行一次认证,攻击者在自身不需要认证的情况下,结合利用域内的AD CS服务获取证书凭证,甚至可以获取到域管理员的凭证,直接接管Windows域。

漏洞公示

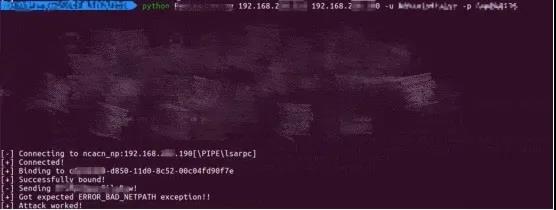

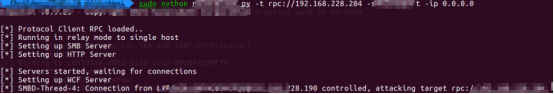

搭建Windows Server 2019版本环境,复现该漏洞,效果如下:

参考网站

受影响实体

Windows系统作为当下最流行、使用最为广泛的操作系统,在全球各个地区都有相当大的使用量,中美两国是使用Windows系统最多的两个国家。

目前受影响的Windows版本:

Windows Server 2012/2012 R2/016/2019

Windows Server 2008 R2 Service Pack 1/2

Windows Server 2016 (Server Core installation)

Windows Server, version 20H2(Server Core installation)

Windows Server, version 2004(Server Core installation)

Windows Server 2019 (Server Core installation)

补丁

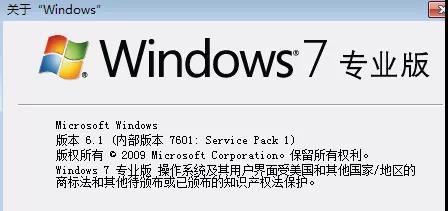

1、如何检测组件系统版本

Win + r 中输入winver :

当前官方已发布受影响版本的对应缓解措施,建议受影响的用户及时更新修复。链接如下: