- CNNVD编号:未知

- 危害等级: 高危

- CVE编号:CVE-2021-42342

- 漏洞类型: 不需要用户认证

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2022-01-06

- 更新时间:2022-01-06

漏洞简介

1、组件介绍

GoAhead 是一个开源、简单、轻巧、功能强大、可以在多个平台运行的嵌入式 Web Server。

2、漏洞描述

近日,深信服安全团队监测到一则 GoAhead 组件存在远程命令执行漏洞的信息,漏洞编号:CVE-2021-42342,漏洞威胁等级:高危。

该漏洞是由于上传过滤器没有设置不受信任的 var 位绕过 CGI 处理程序的前缀检测,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行远程命令执行攻击,最终获取服务器最高权限。

漏洞公示

受影响实体

GoAhead 是世界上较受欢迎的微型嵌入式 Web 服务器。它结构紧凑、安全且易于使用,是最小嵌入式设备的理想选择。可能受漏洞影响的资产多达数百万台广泛分布于世界各地,主要分布在美国、巴萨克斯坦、巴西、韩国、中国等国家。

目前受影响的 GoAhead 版本:

4.0.0<= GoAhead <= 4.1.2

5.0.0<= GoAhead < 5.1.5

补丁

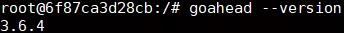

1、如何检测组件系统版本

在对应的 goahead 目录下执行 goahead --version

2、官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

https://github.com/embedthis/goahead

3、深信服解决方案

【深信服下一代防火墙AF】预计2022年1月7日,可防御此漏洞, 建议用户将深信服下一代防火墙开启 IPS 防护策略,并更新最新安全防护规则,即可轻松抵御此高危风险。

【深信服安全感知管理平台SIP】预计2022年1月7日,结合云端实时热点高危/紧急漏洞信息,可快速检出业务场景下的该漏洞,并可联动【深信服下一代防火墙AF】等产品实现对攻击者IP的封堵。