- CNNVD编号:CVE-2021-41303

- 危害等级: 中危

- CVE编号:未知

- 漏洞类型: 绕过登录验证

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-09-18

- 更新时间:2021-09-26

漏洞简介

1、组件介绍

Apache Shiro是一个功能强大且易于使用的Java安全框架,功能包括身份验证、授权、加密和会话管理。使用Shiro的API,可以轻松地、快速地保护任何应用程序,范围从小型的移动应用程序到大型的Web和企业应用程序。内置了可以连接大量安全数据源(又名目录)的Realm,如LDAP、关系数据库(JDBC)、类似INI的文本配置资源以及属性文件等。

2、漏洞描述

2021年9月17日,深信服安全团队监测到一则Apache Shiro组件存在权限绕过漏洞的信息,漏洞编号:CVE-2021-41303,漏洞危害:中危。

该漏洞是由于Apache Shiro与Spring结合使用时存在绕过问题,攻击者可利用该漏洞在未授权的情况下,使用精心构造的HTTP 请求绕过登录验证,最终造成服务器敏感性信息泄露。

漏洞公示

受影响实体

Apache Shiro是一个功能强大且易于使用的Java安全框架,功能包括身份验证,授权,加密和会话管理。可能受漏洞影响的资产分布于世界各地,主要分布在中国、美国、日本等国家,国内主要集中在广东、北京、上海等地

目前受影响的Apache Shiro版本:

Apache Shiro < 1.8.0

补丁

1、如何检测组件系统版本

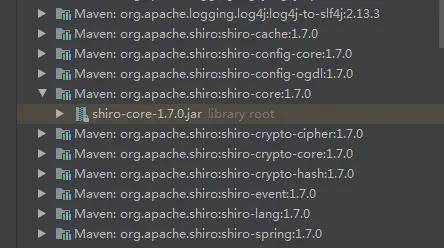

方法一、在集成环境中查看:

注:示例为1.7.0版本。请以自己环境中shiro版本为准

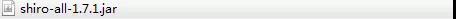

方法二、找到shiro的jar包,后面的包名中*.*.*即为版本号,如:

注:示例为1.7.1版本。请以自己环境中shiro版本为准

2、官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下: