- CNNVD编号:未知

- 危害等级: 高危

- CVE编号:未知

- 漏洞类型: 远程代码执行

- 威胁类型:远程

- 厂 商:未知

- 漏洞来源:深信服

- 发布时间:2021-06-03

- 更新时间:2021-06-03

漏洞简介

1、组件介绍

用友NC 6是用友NC产品的全新系列、是面向集团企业的世界级高端管理软件。目前NC基于8000家集团企业客户的实力,使其在同类产品市场占有率已经达到亚太第一,面向大型企业集团和成长中的集团企业的信息化需求,用友NC6的产品定位于大型企业管理与电子商务平台。

2、漏洞描述

2021年6月1日,深信服安全团队监测到一则用友NC BeanShell远程代码执行漏洞的信息。

该漏洞是由于用友NC对外开放了BeanShell测试接口,并没有设置权限,攻击者可利用该漏洞在未授权的情况下,构造恶意数据,执行任意代码,最终获取服务器最高权限。

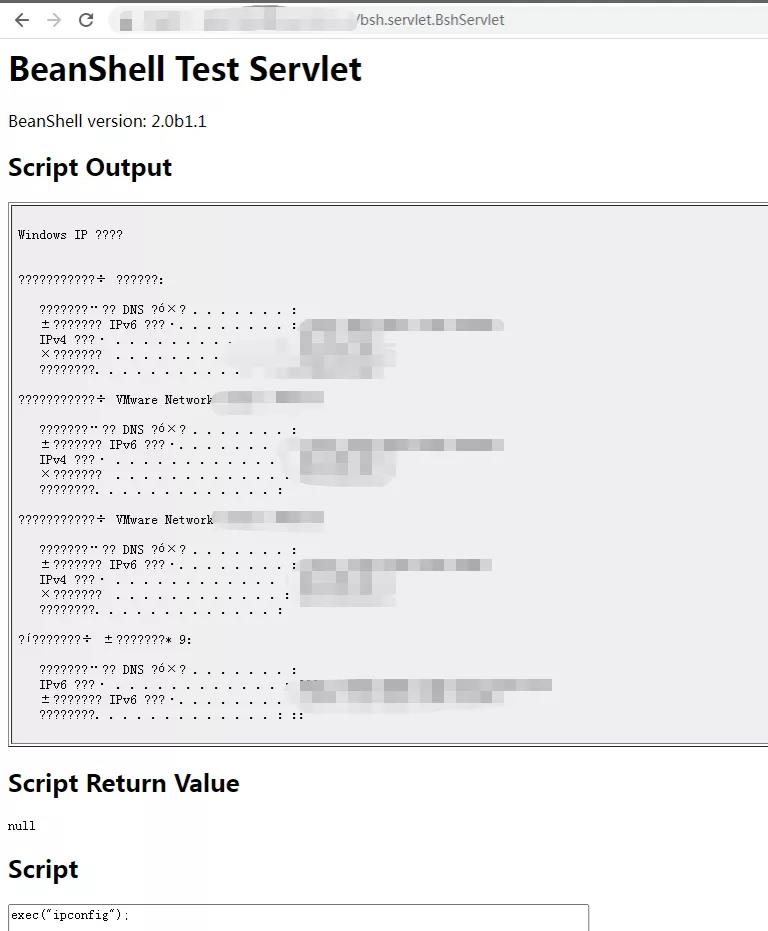

3、漏洞复现

搭建用友NC6.5版本环境,复现该漏洞,效果如下:

漏洞公示

参考网站

受影响实体

用友NC 6是用友NC产品的全新系列、是面向集团企业的世界级高端管理软件。该平台使用范围广,据已有材料所知,多个行头部企业均有使用,高端用户多,所以漏洞的影响面较大,风险较高。当前可能受漏洞影响的资产主要集中在国内贵州、北京、广东等省份地区。

目前受影响的用友NC版本:

用友NC 6.5

补丁

1、官方修复建议

用友NC官方说明:该漏洞为第三方jar包漏洞导致,用友NC官方已于4月9日解决并验证,且通过服务渠道推送了解决方案,授权用户可以访问下载链接进行下载。

下载链接:

http://umc.yonyou.com/ump/querypatchdetailedmng?PK=18981c7af483007db179a236016f594d37c01f22aa5f5d19

2、深信服解决方案

【深信服下一代防火墙】可防御此漏洞, 建议用户将深信服下一代防火墙开启IPS防护策略,并更新最新安全防护规则,即可轻松抵御此高危风险。

【深信服安全感知平台】结合云端实时热点高危/紧急漏洞信息,可快速检出业务场景下的该漏洞,并可联动【深信服下一代防火墙等产品】实现对攻击者IP的封堵。

【深信服安全云眼】预计在2021年6月4日,可完成检测更新,对所有用户网站探测,保障用户安全。不清楚自身业务是否存在漏洞的用户,可注册信服云眼账号,获取30天免费安全体验。注册地址:http://saas.sangfor.com.cn

【深信服云镜】预计在2021年6月4日,可完成检测能力的发布,部署了云镜的用户可以通过升级来快速检测网络中是否受该高危风险影响,避免被攻击者利用。离线使用云镜的用户需要下载离线更新包来获得漏洞检测能力,可以连接云端升级的用户可自动获得漏洞检测能力。